Autor: Pablo Burgos San Cristobal

1. Introducción

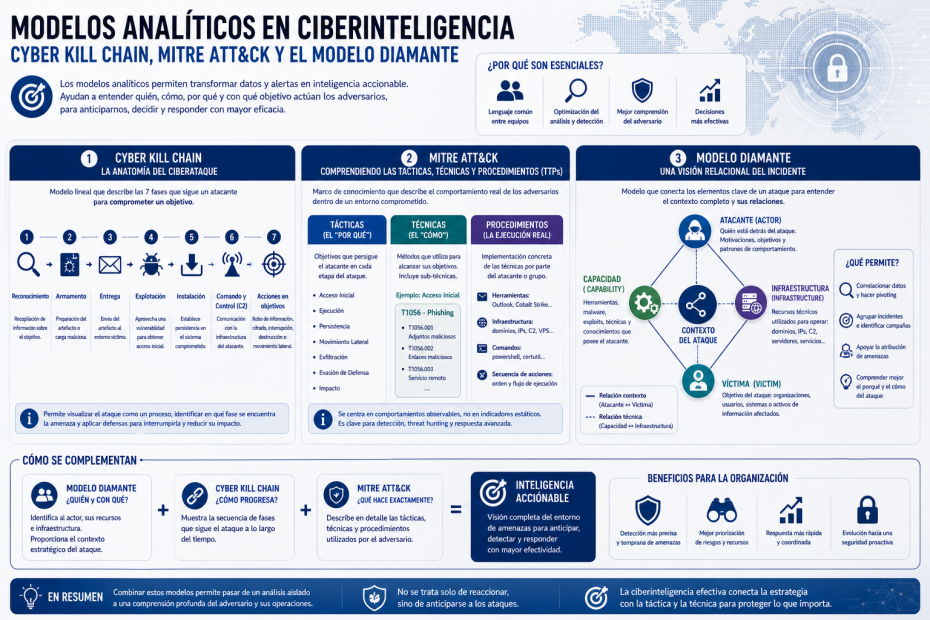

En el contexto actual, los equipos de ciberseguridad se enfrentan a un volumen creciente de datos, alertas e indicadores de compromiso (IoC) que, es necesario convertirlo en inteligencia accionable para aportar valor y contexto a la información.

Para lograrlo, los analistas de ciberinteligencia utilizan modelos y marcos de referencia que ayudan a estructurar la información, identificar patrones y entender mejor cómo operan los atacantes. Estos enfoques permiten, por un lado, que los equipos de ciberseguridad hablen un mismo lenguaje y, por otro, que puedan analizar los ataques con mayor contexto y anticipación. Además, estos modelos ayudan a resolver preguntas clave como quién está detrás de una amenaza, como suele actuar, qué motivaciones tiene,…

A continuación se mostrarán los principales modelos de amenazas que se utilizan hoy en día:

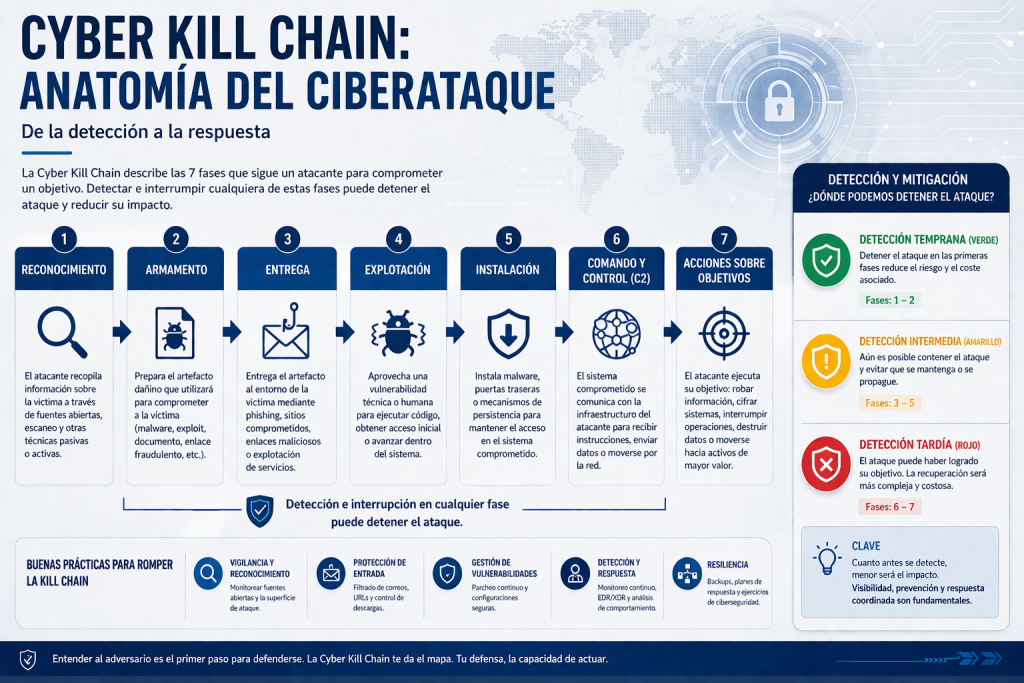

2. Cyber Kill Chain: La anatomía del ciberataque

En el ámbito de la ciberinteligencia y la ciberseguridad, uno de los modelos más utilizados para analizar ataques es la Cyber Kill Chain. Este enfoque, desarrollado por Lockheed Martin, adapta un concepto militar al entorno digital y permite entender un ciberataque como una secuencia estructurada de fases; desde la investigación inicial de la víctima hasta la ejecución de la acción final, como el robo de información, el cifrado de sistemas o la interrupción de un servicio. Si el equipo de ciberseguridad consigue detectar e interrumpir cualquiera de esas fases, puede frenar o limitar el impacto del ataque.

El modelo se compone de siete fases:

- Reconocimiento (Reconnaissance): El atacante recopila información sobre su objetivo a través de fuentes abiertas, como por ejemplo, redes sociales, páginas corporativas o filtraciones públicas. También el atacante puede utilizar técnicas más activas, como el escaneo de servicios expuestos a Internet para identificar posibles puntos débiles.

- Armamento (Weaponization): Con la información obtenida, el atacante prepara el artefacto que utilizará para comprometer a la víctima. Esto puede incluir un documento dañino, un enlace fraudulento, un exploit o un malware empaquetado para ser entregado.

- Entrega (Delivery): En esta fase, el atacante intenta hacer llegar el artefacto dañino al entorno de la víctima. Los métodos más habituales son correos de phishing dirigido, sitios web comprometidos, enlaces dañinos o la explotación directa de aplicaciones y dispositivos expuestos.

- Explotación (Exploitation): El atacante aprovecha una vulnerabilidad técnica o humana para ejecutar código, obtener acceso inicial o avanzar dentro del sistema. Esta fase puede depender tanto de una brecha de software como de una acción del usuario, por ejemplo abrir un archivo dañino o introducir credenciales en una página falsa.

- Instalación (Installation): Una vez conseguido el acceso, el atacante intenta mantener presencia en el sistema. Para ello puede instalar malware, puertas traseras u otros mecanismos de persistencia que le permitan conservar el acceso aunque el equipo se reinicie o se apliquen ciertos cambios.

- Comando y Control (Command and Control – C2): El sistema comprometido establece comunicación con una infraestructura controlada por el atacante para enviar instrucciones, mover herramientas, recibir información o continuar explorando la red afectada.

- Acciones en objetivos (Actions on Objectives): Finalmente, el atacante ejecuta su propósito principal, que puede tratarse de robar información sensible, cifrar sistemas para pedir un rescate, interrumpir operaciones, destruir datos o moverse hacia otros activos de mayor valor dentro de la organización.

La principal utilidad de la Cyber Kill Chain es que ayuda a visualizar el ataque como un proceso, no como un evento aislado, lo que permite mapear evidencias, identificar en qué fase se encuentra una amenaza y decidir qué medidas defensivas aplicar con mayor precisión.

3. MITRE ATT&CK: Comprendiendo las Tácticas, Técnicas y Procedimientos (TTPs)

Si la Cyber Kill Chain ayuda a visualizar las fases de un ciberataque, el framework MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) aporta un nivel más profundo y describe cómo operan realmente los adversarios dentro de un entorno comprometido. Ya que MITRE ATT&CK es una base de conocimiento construida a partir de casos reales y se centra en el comportamiento observable de los atacantes, especialmente una vez han conseguido acceso inicial.

El valor de este modelo reside en que organiza la actividad del adversario en tres niveles clave, conocidos como TTPs (Tácticas, Técnicas y Procedimientos):

- Tácticas (El «Por qué»): Son los objetivos que persigue el atacante en cada momento del ataque. Por ejemplo, cómo obtener acceso inicial, moverse lateralmente dentro de la red, evadir mecanismos de seguridad o exfiltrar información.

- Técnicas (El «Cómo»): Describen los métodos que utiliza el atacante para alcanzar esos objetivos. Por ejemplo, dentro de la táctica de acceso inicial, una técnica habitual sería el phishing. MITRE también define sub-técnicas que añaden más detalle, como el uso de enlaces dañinos o adjuntos infectados.

- Procedimientos (La ejecución real): Es la forma concreta en la que un atacante o grupo implementa una técnica, mostrando elementos como las herramientas utilizadas, comandos, infraestructura y secuencias de acciones. Este nivel permite identificar patrones específicos asociados a actores de amenaza concretos.

Desde una perspectiva de ciberinteligencia, este enfoque cambia la forma de defenderse, ya que en lugar de centrarse únicamente en indicadores estáticos como direcciones IP o hashes, se pone el foco en comportamientos que son mucho más difíciles de ocultar o cambiar, y que obliga al atacante a modificar su forma de operar.

En la práctica, MITRE ATT&CK se ha convertido en una referencia para equipos de Threat Intelligence, SOC y Threat Hunting, ya que permite estructurar mejor la detección, priorizar riesgos y mejorar la capacidad de respuesta frente a amenazas avanzadas.

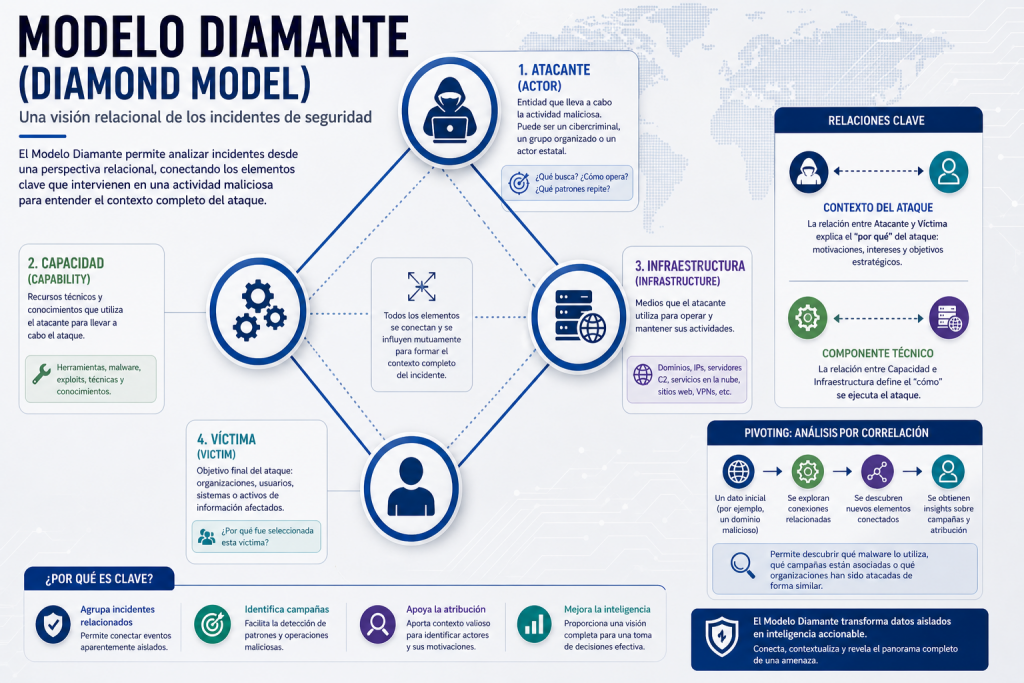

4. Modelo Diamante (Diamond Model)

El Modelo Diamante (Diamond Model) es una metodología utilizada en ciberinteligencia para analizar incidentes de seguridad desde una perspectiva relacional. A diferencia de otros enfoques más lineales, este modelo no se centra solo en el “cómo” ocurre un ataque, sino en cómo se conectan todos sus elementos.

La idea principal es que cualquier actividad dañina puede entenderse a partir de cuatro componentes clave, que forman los vértices de un diamante:

- Atacante (Actor): Es quien está detrás de la actividad y puede tratarse de un cibercriminal, un grupo organizado o incluso un actor estatal. El objetivo del análisis es entender su perfil: qué busca, cómo opera y qué patrones repite en sus campañas.

- Capacidad (Capability): Hace referencia a los recursos técnicos del atacante, como por ejemplo, herramientas, malware, exploits y conocimientos que utiliza para llevar a cabo el ataque. Este componente permite estimar el nivel de sofisticación del adversario.

- Infraestructura (Infrastructure): Son los medios que el atacante utiliza para operar, como por ejemplo, dominios, direcciones IP, servidores de comando y control (C2) o servicios comprometidos.

- Víctima (Victim): Es el objetivo del ataque, pero no solo a nivel organizativo. También incluye usuarios, sistemas concretos y activos de información afectados. Analizar este punto permite entender por qué ese objetivo ha sido seleccionado.

Más allá de estos cuatro elementos, el modelo introduce dos relaciones clave que aportan contexto:

Por un lado, la conexión entre atacante y víctima define el contexto del ataque, como puede ser, motivaciones, intereses y posibles objetivos estratégicos. Por otro lado, la relación entre capacidad e infraestructura refleja el componente técnico, cómo se ejecuta realmente la intrusión.

Uno de los aspectos más útiles del Modelo Diamante es su capacidad para facilitar el llamado pivoting o análisis por correlación, lo que significa que, a partir de un único dato (por ejemplo, un dominio malicioso), se pueden explorar conexiones con otros elementos: qué malware lo utiliza, qué campañas están asociadas o qué organizaciones han sido atacadas de forma similar.

Desde una perspectiva de ciberinteligencia, este enfoque permite agrupar incidentes, identificar campañas y avanzar en procesos de atribución.

5. Conclusión

La verdadera madurez en un programa de ciberinteligencia no depende de un único modelo, sino de la capacidad de combinar diferentes enfoques de forma coherente. Por ello, cuando se utilizan de forma conjunta, estos modelos permiten pasar de un análisis aislado a una visión más completa del entorno de amenazas..

Además, los frameworks analizados aportan una perspectiva distinta: El Modelo Diamante permite entender quién está detrás del ataque y qué recursos utiliza, la Cyber Kill Chain ayuda a visualizar cómo progresa una intrusión a lo largo del tiempo, y MITRE ATT&CK ofrece el nivel de detalle necesario para identificar y detectar el comportamiento técnico del adversario.

En definitiva, aplicar estas metodologías de forma estructurada permite evolucionar desde una seguridad reactiva hacia un modelo más proactivo, donde el objetivo no es solo responder a los ataques, sino adelantarse a ellos.