Autor: Pablo Burgos San Cristobal

En el panorama actual de la ciberseguridad, donde las amenazas evolucionan en cuestión de horas, no basta solo con reaccionar a los incidentes, sino que hay que anticiparse. Aquí es donde entra en juego la Inteligencia de Ciberamenazas (CTI, por sus siglas en inglés).

1. ¿Qué es Cyber Threat Intelligence (CTI)?

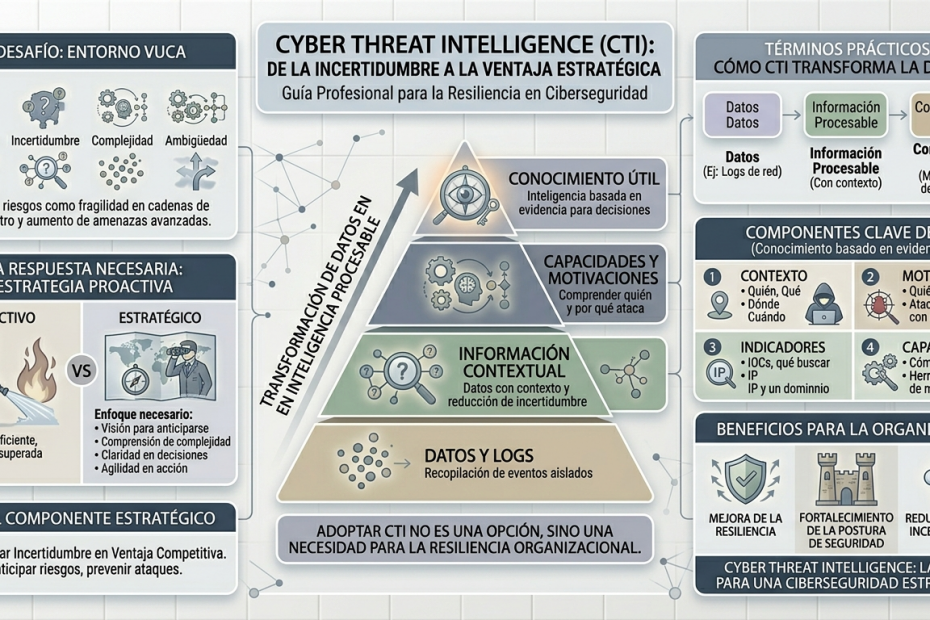

En el contexto actual de la ciberseguridad, las organizaciones operan en un entorno VUCA, marcado por la volatilidad, la incertidumbre, la complejidad y la ambigüedad. Este escenario introduce nuevos riesgos como la fragilidad de las cadenas de suministro y el aumento de amenazas avanzadas.

En este contexto, una estrategia reactiva en ciberseguridad ya no es suficiente y las organizaciones deben evolucionar hacia un enfoque más estratégico. Esto implica desarrollar una visión que permita anticiparse a los cambios, comprender entornos complejos, aportar claridad en la toma de decisiones y actuar con agilidad.

Aquí es donde la Cyber Threat Intelligence (CTI) se convierte en un elemento clave dentro de la estrategia de ciberseguridad. Lejos de ser una función técnica aislada, la CTI es un componente estratégico que permite a las organizaciones transformar la incertidumbre en ventaja competitiva. Por ello, su objetivo principal es proporcionar conocimiento útil sobre las amenazas, ayudando a anticipar riesgos y prevenir ataques, en lugar de reaccionar ante ellos.

En términos prácticos, la Cyber Threat Intelligence es conocimiento basado en evidencia que incluye contexto, motivaciones, indicadores y capacidades de amenazas actuales o emergentes que afectan a los activos digitales. Este enfoque permite ir más allá de la simple recopilación de logs, transformando los datos en información procesable y relevante que ayude a reducir la incertidumbre y mejorar la postura de seguridad de las organizaciones. Por ello, adoptar la Cyber Threat Intelligence no es una opción, sino una necesidad para cualquier organización que quiera mejorar su resiliencia y fortalecer su estrategia de ciberseguridad.

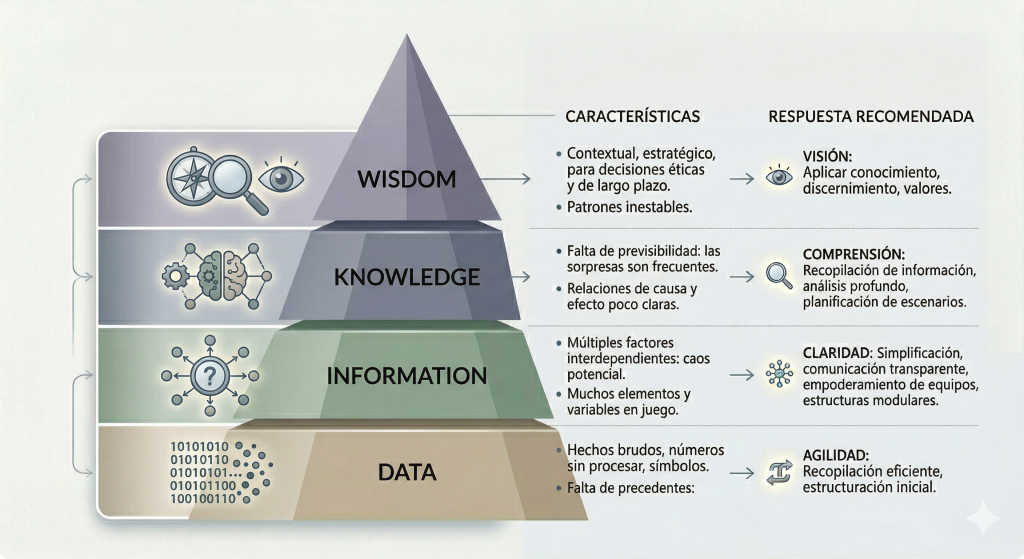

2. La Diferencia Crítica: Datos, Información e Inteligencia

Es común confundir estos términos, pero en inteligencia existe una jerarquía clara (a menudo representada por la pirámide DIKW) que permite distinguir claramente entre la materia prima y el producto final:

| Nivel | Definición | Aplicación Práctica |

| Datos | Registros crudos, aislados y sin procesar. | Una dirección IP aislada (ej. 185.196.9.26) o un hash de archivo. |

| Información | Datos agregados y ordenados mediante herramientas de consulta. | Búsquedas avanzadas mediante API o herramientas que permitan identificar conexiones sospechosas. |

| Inteligencia | Datos evaluados, puestos en contexto y orientados a una acción específica. | Determinar que dicha IP pertenece a una infraestructura de mando y control del malware Redline Stealer, dirigida activamente contra el sector financiero de la organización. |

3. Los Cuatro Niveles de la Inteligencia de Amenazas

Para que la inteligencia sea útil, debe adaptarse a su audiencia y servir tanto al analista de respuesta inmediata como a la junta directiva. Por ello, la inteligencia se divide en cuatro niveles estratégicos dependiendo de su fin y audiencia final:

3.1. Inteligencia Estratégica: Visión para la Alta Dirección

Se centra en una visión amplia del panorama de amenazas, tendencias globales y riesgos geopolíticos. Su audiencia principal son los ejecutivos (C-Level) y la junta directiva, ayudándoles a planificar presupuestos, gestionar riesgos y alinear las inversiones en seguridad con los objetivos de negocio. Ayuda a guiar las decisiones de largo plazo y la gobernanza y su aplicación se alinea directamente con las funciones del NIST Cybersecurity Framework (CSF):

- Governance & Identification: Establecer prioridades basadas en el perfil de riesgo.

- Protection & Detection: Invertir en capacidades que cierren brechas de cumplimiento regulatorio.

3.2. Inteligencia Operacional: El «Quién» y «Por Qué» de las Campañas

Proporciona contexto sobre ataques específicos y el «quién» está detrás de ellos. Ayuda a los gerentes de seguridad a comprender las motivaciones, capacidades y campañas activas de los actores de amenazas que podrían dirigirse a su sector o geografía. Esto lo hace a través del perfilado de actores y sus motivaciones.

3.3. Inteligencia Táctica: TTPs y el Marco MITRE ATT&CK

Se enfoca en el cómo operan los atacantes. Para ello, analiza las Tácticas, Técnicas y Procedimientos (TTPs) de los adversarios utilizando el marco MITRE ATT&CK, lo que permite a los equipos del SOC y Threat Hunters mejorar las reglas de detección y las defensas basadas en comportamientos reales de los atacantes.

3.4. Inteligencia Técnica e Indicadores de Compromiso (IOCs)

Es el nivel más básico y volátil, compuesto por datos técnicos como direcciones IP, dominios dañinos y hashes de malware. Estos IOCs suelen tener una vida útil corta, pero son vitales para alimentar sistemas automatizados (SIEM, firewalls, EDR) y bloquear ataques conocidos de forma inmediata. Debido a la propia de los indicadores, estos datos requieren una actualización constante debido a su rápida caducidad.

4. Conclusión

La Cyber Threat Intelligence ha dejado de ser una opción para convertirse en una inversión crítica de resiliencia, ya que en un mundo donde la ventaja táctica se mide en segundos, la capacidad de convertir datos inconexos en visibilidad compartida es la única defensa real.

Para conseguirlo es importante avanzar hacia una gestión de la ciberseguridad más coherente, integrada y orientada al futuro. Donde se integren tanto la telemetría interna como la inteligencia de exposición de terceros, y fomentando una cultura de inteligencia en la que la Cyber Threat Intelligence (CTI) se consolide como un proceso proactivo que apoye de forma sistemática la toma de decisiones de negocio.

En última instancia, el objetivo es ganar la iniciativa: dejar de reaccionar a incidentes pasados y pasar a gestionar de forma activa y anticipada el futuro de la seguridad.