Autor: Pablo Burgos San Cristobal

Introducción: ¿Un fallo técnico o un ataque coordinado?

¿La caída repentina del sitio web de un ministerio o de un servicio financiero clave es simplemente un problema técnico?, ¿O podría ser algo más?. En los últimos años, hemos observado un aumento significativo de la actividad hacktivista, transformándola de una forma de protesta digital a una herramienta de conflicto geopolítico. Las reglas del juego han cambiado y estos incidentes de ciberseguridad son cada vez más una estrategía de ataque entre naciones en conflicto, a través de campañas de guerra híbrida que afectan a infraestructuras críticas, instituciones y empresas en Europa y en el mundo.

1. ¿Qué es el Hacktivismo y Cómo Ha Evolucionado?

El término “hacktivismo” se refiere, en su raíz, al uso de técnicas de ciberintrusión (o al menos de interrupción o exposición de información) con una motivación ideológica y con el propósito de promover objetivos políticos o sociales.

Además, es fundamental distinguir el hacktivismo de otros conceptos relacionados o similares como el activismo digital, ya que este implica un uso no disruptivo de Internet (como peticiones en línea o recaudación de fondos) mientras que el hacktivismo utiliza sus ataques con el objetivo de interrumpir servicios desplegados en Internet, pero sin causar daños graves. Por otro lado, el ciberterrorismo busca causar daño físico, perjuicios económicos severos o la pérdida de vidas.

Sin embargo, los eventos recientes demuestran que estas líneas se están volviendo cada vez más difusas, con grupos hacktivistas adoptando tácticas que se acercan al ciberterrorismo y operando en campañas de guerra híbrida promovidas por estados.

La Evolución Histórica

El hacktivismo ha recorrido un largo camino desde sus inicios hasta convertirse en la herramienta geopolítica que es hoy:

- Inicios (década de 1990): Grupos pioneros como Cult of the Dead Cow (cDc) utilizaron herramientas como Back Orifice para exponer vulnerabilidades en sistemas operativos populares, marcando uno de los primeros actos de hacktivismo destinados a concienciar sobre la ciberseguridad.

- Consolidación (década de 2000): Esta fue la era de Anonymous, un colectivo descentralizado que luchaba por la libertad de información. Sus ataques de alto perfil contra la Iglesia de la Cienciología y corporaciones como Visa demostraron el poder disruptivo del hacktivismo a escala global.

- Herramienta de Movilización (década de 2010): El hacktivismo jugó un papel fundamental durante la Primavera Árabe, donde se utilizó para organizar protestas, eludir la censura y desafiar la vigilancia de regímenes autoritarios.

- Actualmente: Los recientes conflictos geopolíticos, en particular la invasión de Ucrania en 2022, han marcado el comienzo de una nueva era para el hacktivismo, integrándose plenamente en la guerra moderna. Este entorno ha generado que el hacktivismo se utilice como herramienta híbrida, utilizada para propaganda, interrupción, distractor, recopilación de inteligencia o escalada indirecta.

2. Categorías de actores y motivaciones

Podemos agrupar los actores de hacktivismo en varias tipologías, aunque con solapamientos:

- Grupos activistas independientes: motivados principalmente por causas sociales, políticas o éticas, sin patrocinio estatal explícito.

- Grupos activistas tolerados por estados-nación: por ejemplo, hacktivistas prorrusos que actúan contra países que apoyan a Ucrania, reclutando insiders, coordinándose en Telegram, etc.

- Actores híbridos / crimen organizado + hacktivismo: aquí la motivación ideológica se mezcla o se solapa con beneficio económico a través de la extorsión o ransomware, complicando la atribución.

Las motivaciones pueden incluir: visibilidad y reputación, presión política, interrupción de infraestructura crítica, robo de información, motivación económica,…

3. Tácticas, Técnicas y Procedimientos (TTPs) del Hacktivismo Moderno

Impactos y objetivos clave

Las víctimas de hacktivismo pueden incluir gobiernos, instituciones públicas, empresas de sectores regulados (energía, agua, transporte) y organismos internacionales. Los impactos son variados:

- Técnicos: interrupción de servicios, degradación de rendimiento, filtración de datos, daño reputacional,…

- Operativos: recursos dedicados a mitigación, coste de recuperación, alteración de continuidad,…

- Estratégicos o geopolíticos: el hacktivismo puede funcionar como un instrumento de presión, propaganda o escalada indirecta dentro de un conflicto más amplio.

El Arsenal Digital

El arsenal del hacktivista moderno se ha vuelto más accesible y potente, se pueden destacar las siguientes tácticas:

- Ataques de Denegación de Servicio Distribuido (DDoS): Sigue siendo la táctica principal y una de las más visibles de hacktivismo, representando más del 90% de los ataques a sitios web en 2024. Estos ataques suelen estar especialmente dirigidos a webs gubernamentales u organizaciones que representan al adversario y su objetivo no es la sofisticación técnica, sino la interrupción de los servicios y la alta visibilidad y difusión que esto genera en la ciudadanía.

- Desfiguración de Sitios Web (defacement) y filtraciones de datos: Tácticas ya vistas anteriormente que siguen siendo populares por su alto impacto mediático. Su objetivo es alterar las páginas web o publicar datos obtenidos de las víctimas para dañar la reputación de los objetivos, generar escándalo público y ganar notoriedad.

- Ataques a Infraestructura Crítica (OT/ICS): Una tendencia preocupante es el creciente enfoque de los hacktivistas hacía sistemas de control industrial, lo que multiplica el riesgo operativo, físico y estratégico.

- Reclutamiento de insiders: Otra táctica conocida es el reclutamiento de personal interno de la organización que permita proporcionar información de acceso, listar objetivos críticos o coordinar operaciones. Lo que facilita el ciberataque a los atacantes y aumenta el impacto en la víctima.

- Campañas de desinformación y propaganda: Esta táctica, conocida como «perception hacking», busca crear Miedo, Incertidumbre y Duda (FUD). El valor de un ataque no solo se mide por los sistemas comprometidos, sino por su capacidad para moldear la percepción social, el discurso público y las decisiones políticas. Por ello, los hacktivistas utilizan habitualmente campañas de desinformación y propaganda para exagerar deliberadamente el impacto de sus ataques e intentar generar mayor cobertura mediática, presión social hacia su causa y aumentar la reputación entre sus seguidores.

4. Desdibujando las Líneas: La Conexión con Estados y el Cibercrimen

La intensificación del hacktivismo actual no es un hecho casual, la razón principal es la creciente convergencia entre la protesta digital, las operaciones patrocinadas por estados y el cibercrimen con fines de lucro. Además, factores geopolíticos clave, como la guerra en Ucrania, tensiones entre Oriente Medio, y la digitalización en los conflictos armados recientes, están alineando a los grupos hacktivistas con los objetivos geopolíticos nacionales. Ejemplos de estas conexiones son:

- Grupos hacktivistas como apoderados del estado: Estados como Rusia e Irán utilizan grupos hacktivistas como apoderados para llevar a cabo operaciones de guerra híbrida. Actualmente se ha pasado de la «negación plausible» a la «negación implausible», donde la implicación del estado es un secreto a voces, sirviendo como una herramienta más de propaganda y una plataforma de mensajería ideológica. Grupos Hacktivistas como CyberArmyofRussia_Reborn y Noname057 comparten intereses y objetivos con el gobierno de Rusia contra aliados de Ucrania. Del mismo modo, el grupo CyberAv3ngers, afiliado al Cuerpo de la Guardia Revolucionaria Islámica (IRGC) de Irán, ha reivindicado ataques contra sistemas de agua en Estados Unidos por ejemplo.

- Alianzas y colaboraciones: Los grupos pro-rusos han formado coaliciones para lanzar ataques más sofisticados y coordinados. Por ejemplo, alianzas como High Society (que incluye a Cyber Army of Russia, UserSec y NoName) y la Holy League demuestran un nivel de organización que va más allá de los colectivos descentralizados del pasado.

- La motivación financiera: El ecosistema del cibercrimen ruso está altamente interconectado con hacktivistas, operadores de DarkNet Markets (DNM) y grupos de ransomware. Han surgido «grupos de doble propósito» que comparten herramientas, infraestructura y datos con operadores de ransomware para extraer dinero mediante rescates, ventas de accesos y extorsión, o bien se transforman directamente en proveedores de servicios criminales (RaaS). Estas plataformas de “Ransomware As A Service” reducen las barreras técnicas y permite a hacktivistas poco sofisticados alquilar capacidades destructivas y convertir ataques ideológicos en oportunidades para ganar dinero.

5. Análisis de un Caso – NoName057(16)

¿Quién es NoName057(16)?

NoName057(16) es un colectivo hacktivista prorruso que apareció públicamente en marzo de 2022, poco después del inicio de la invasión rusa de Ucrania. Su modus operandi principal es lanzar campañas coordinadas de denegación de servicio distribuido (DDoS) contra entidades gubernamentales, medios, infraestructura crítica y organizaciones de países que apoyan a Ucrania o pertenecen a la alianza OTAN. El grupo recluta voluntarios mediante canales de Telegram, pone a disposición herramientas como su plataforma “DDoSia” para lanzar ataques de denegación de servicio distribuido y ha desarrollado una infraestructura de mando y control (C2) con múltiples niveles de servidores. El grupo opera dentro del panorama más amplio de la ciberguerra rusa y es considerado un actor de amenazas alineado con los intereses de Rusia.

Actividad Reciente

La actividad de NoName057(16) comenzó desde el inicio de la guerra contra Ucrania en febrero de 2022.

- Desde 2022: El grupo comenzó a atacar a países miembros de la OTAN y naciones que se oponen a los intereses rusos, atacando a 38 países diferentes de Europa principalmente debido a su apoyo a Ucrania.

- 2023: Fue uno de los grupos pro-rusos más activos observados, atacando a sectores públicos y privados de países como Polonia, Lituania, República Checa, Italia y España.

- 2024–2025: Continuó como uno de los principales grupos hacktivistas a nivel global, participando en ataques contra los aliados a Ucrania y aumentando sus capacidades a través de la alianza «High Society».

- En julio de 2025: La operación internacional “Operation Eastwood” desmanteló buena parte de su infraestructura: centenares de servidores suspendidos, órdenes de arresto emitidas, múltiples países involucrados.

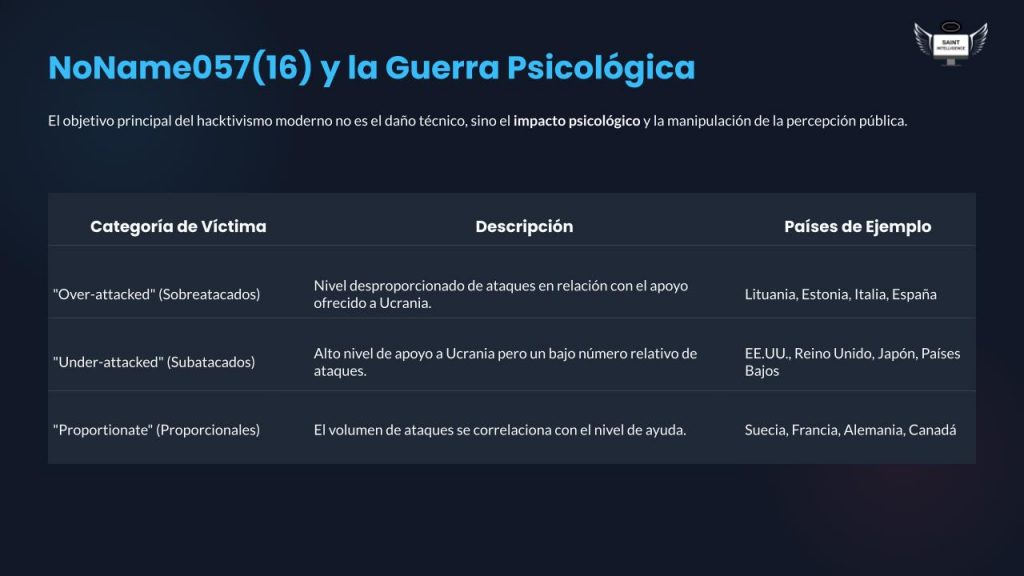

Motivación y su relación con el estado Ruso

La motivación principal de NoName057(16) responde a una agenda geopolítica claramente alineada con los intereses estratégicos de la Federación Rusa. A diferencia de otros grupos hacktivistas más volátiles o desorganizados, este grupo ha demostrado coherencia ideológica y consistencia operativa desde su aparición. Su objetivo central es atacar a los países que brindan apoyo militar, económico o humanitario a Ucrania en el contexto de la guerra, seleccionando sus blancos en función de la postura política y del nivel de ayuda comprometida con Kiev. En muchos casos, el grupo aplica una lógica de “respuesta proporcional”, ajustando la intensidad y frecuencia de sus operaciones al volumen de apoyo financiero o militar que cada país ha ofrecido a Ucrania. Además, este cálculo estratégico demuestra que su objetivo principal es la guerra psicológica, utilizando sus ataques para conseguir el máximo valor propagandístico con un gasto mínimo de recursos.

Dentro de esta narrativa geopolítica, NoName057(16) se alinea con el discurso de los grupos prorrusos que consideran a “Occidente” como una amenaza directa a los intereses y la soberanía de Rusia, utilizando los ciberataques como un instrumento de propaganda y represalia. La motivación del grupo, por tanto, es tanto ideológica como estratégica: busca defender los intereses del Kremlin, castigar a los gobiernos percibidos como rusófobos y aplicar la capacidad de Internet como herramienta de presión política y desestabilización.

6. Conclusiones y Tendencias Futuras

El hacktivismo ya no es únicamente un fenómeno de activistas digitales con protestas simbólicas, sino que se ha transformado en una herramienta utilizada para la guerra híbrida por los estados. Esto les proporciona la capacidad de influir en la opinión pública, desestabilizar instituciones y conseguir los objetivos geopolíticos marcados.

Tendencias Futuras

De cara a los próximos años se pueden esperar las siguientes tendencias:

- Los ataques DDoS seguirán siendo el método predominante debido a su bajo coste, accesibilidad y alta visibilidad.

- Se prevé un aumento de los ataques dirigidos a sistemas IoT y OT, lo que aumentará el riesgo para la infraestructura crítica y el impacto físico.

- Es previsible un mayor aumento del uso de la inteligencia artificial, bots o automatizaciones, que permitan amplificar las campañas de propaganda y desinformación.

- Los grupos hacktivistas continuarán adaptándose rápidamente a los cambios geopolíticos, cambiando de objetivo, formando nuevas alianzas o adoptando nuevas identidades para eludir la atribución y la detección.

- Se producirá un mayor alineamiento de hacktivistas con estados-nación, usando recursos compartidos, financiación indirecta o cobertura política para la realización de sus ataques.

A medida que la línea entre la protesta digital y la guerra híbrida se disuelve, ¿cómo distinguiremos si un incidente de ciberseguridad ha sido realizado por un grupo activista o si ha sido fruto de un ataque orquestado por un estado? La respuesta a esta pregunta será fundamental para definir el futuro de la ciberseguridad y las relaciones internacionales.