Autor: Pablo Burgos San Cristobal

1. Introducción

En el panorama actual de la ciberseguridad, caracterizado por la volatilidad, incertidumbre, complejidad y ambigüedad (entorno VUCA), los adversarios operan con un nivel de sofisticación y una velocidad sin precedentes. En este contexto, el conocimiento se consolida como un activo estratégico clave para la defensa.

Por este motivo, la Inteligencia de Amenazas (CTI, por sus siglas en inglés) se define como el conocimiento basado en evidencia sobre una amenaza o riesgos emergente que pueden afectar a los activos de una organización.

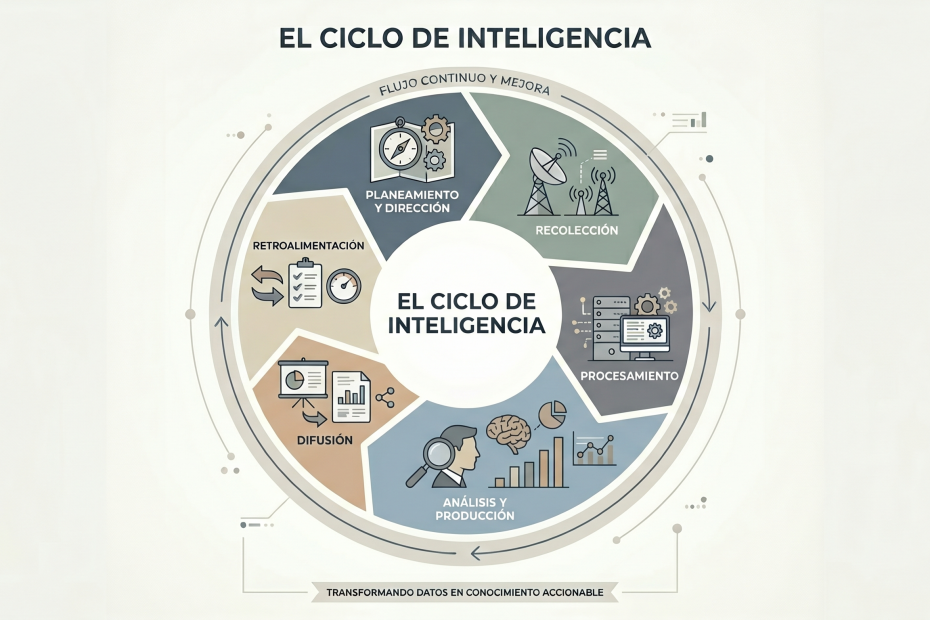

No obstante, disponer de datos no equivale a generar inteligencia, ya que la CTI no se limita a la recopilación de feeds de indicadores de compromiso (IOCs), sino que se basa en un proceso sistemático y cíclico que transforma datos en bruto en información procesada y, posteriormente, en inteligencia accionable orientada a la toma de decisiones. Este proceso, conocido como el Ciclo de Vida de la Inteligencia de Amenazas, permite evolucionar desde un enfoque reactivo hacia una postura proactiva, basada en la anticipación y la resiliencia operativa.

2. Fase 1: Planificación, Dirección y Requisitos de Inteligencia (PIRs)

En inteligencia de amenazas, el proceso no se inicia con la recolección masiva de datos, sino con la comprensión del negocio y la definición de los objetivos y el alcance de las operaciones de CTI.

En esta fase, los equipos de seguridad establecen los Requisitos de Inteligencia Prioritarios (PIR), que representan necesidades concretas de información alineadas con los objetivos de negocio y definidas por los stakeholders.

Para ello, es necesario llevar a cabo un proceso de gestión de activos críticos que permita determinar qué elementos deben ser protegidos. Este proceso incluye, entre otros, los siguientes aspectos:

- Inventario de activos: Identificar activos digitales, instancias cloud, endpoints y tecnología operativa (OT).

- Determinación de Sistemas Críticos: Identificar los datos y sistemas cuya indisponibilidad tendría un impacto significativo o paralizaría la operación del negocio.

- Establecimiento de Gobernanza: Definir roles, responsabilidades y mecanismos de decisión para la correcta utilización de la inteligencia generada.

3. Fase 2: Recolección y Descubrimiento de Datos

Una vez definidos los objetivos, se procede a la obtención de datos a partir de una amplia variedad de fuentes. Entre ellas se incluyen logs internos, feeds de inteligencia, la dark web, foros de ciberdelincuencia, mercados negros (dark markets) e inteligencia en fuentes abiertas (OSINT).

El propósito es recopilar la mayor cantidad posible de información relevante con el fin de reducir los puntos ciegos de la infraestructura. Sin embargo, es fundamental que los analistas eviten la “infoxicación”, es decir, la acumulación excesiva de datos que deriva en un volumen elevado de ruido sin valor operativo.

Asimismo, la recolección constituye únicamente la fase inicial del proceso. Los datos en bruto carecen de utilidad hasta que son procesados, estructurados y analizados para facilitar su interpretación y consumo por parte de los analistas.

4. Fase 3: Procesamiento y Transformación de la Información

Esta fase es el puente hacia la acción. En ella, la información se organiza, normaliza y depura, eliminando ruido y falsos positivos. El procesamiento transforma datos brutos, heterogéneos y desestructurados, en formatos estructurados que pueden ser interpretados tanto por herramientas automatizadas como por analistas.

Sus principales objetivos son:

- Eliminación de indicadores repetidos para evitar sesgos en el análisis y reducir volumen innecesario de datos.

- Reducción de falsos positivos, minimizando la fatiga operativa en el SOC.

- Normalización de datos, unificando registros dispares en formatos consistentes y explotables tanto por sistemas como por analistas.

- Enriquecimiento de datos para complementar los artefactos recolectados (IP, dominios, hashes, etc.) con contexto adicional, como reputación, geolocalización, relaciones o atribución preliminar, incrementando significativamente su valor analítico.

5. Fase 4: Análisis y Producción de Inteligencia

Esta fase constituye el corazón del ciclo. En ella, los analistas, apoyados por sistemas avanzados, correlacionan la información previamente procesada con el objetivo de identificar patrones de comportamiento, perfilar actores de amenazas y comprender sus tácticas, técnicas y procedimientos (TTPs).

El análisis aporta el contexto necesario para determinar no solo qué está ocurriendo, sino también por qué es relevante para la organización y cuál puede ser su impacto potencial en términos operativos, estratégicos o de riesgo.

6. Fase 5: Difusión

La inteligencia analizada debe ser entregada a las personas y sistemas adecuados en el momento oportuno. Esto implica adaptar el contenido, el nivel de detalle y el formato en función de la audiencia objetivo:

- Nivel Ejecutivo (Board / CISO): informes ejecutivos orientados a la toma de decisiones, que incluyan métricas de riesgo, impacto en el negocio, retorno de la inversión (ROI) y análisis prospectivo sobre la evolución del panorama de amenazas.

- Nivel Operativo (gestión de seguridad / equipos de respuesta a incidente): informes tácticos que incorporen TTPs validados, contexto sobre las amenazas y recomendaciones accionables para la detección y respuesta.

- Nivel Técnico (SOC / analistas): artefactos técnicos como indicadores de compromiso (IOCs), reglas de detección (por ejemplo, firmas YARA o Sigma) y datos estructurados listos para su integración en herramientas de seguridad.

7. Fase 6: Evaluación y Retroalimentación (Feedback)

El ciclo no finaliza con la entrega de la inteligencia, sino que se retroalimenta de forma continua. Esta fase permite evaluar si la inteligencia generada ha sido útil, si ha dado respuesta a los Requisitos de Inteligencia Prioritarios (PIR) definidos inicialmente y en qué medida ha contribuido a la toma de decisiones.

Asimismo, la retroalimentación habilita un proceso de mejora continua, facilitando el ajuste dinámico de los requisitos de inteligencia en función de la evolución del panorama de amenazas y de las prioridades del negocio.

El desempeño del proceso puede evaluarse a través de dos parámetros principales:

- Eficacia: grado de cumplimiento de los objetivos definidos en los Requisitos de Inteligencia Prioritarios (PIR).

- Eficiencia: uso óptimo de los recursos disponibles (humanos y tecnológicos) para alcanzar dichos objetivos.

8. Conclusión: Hacia una Cultura de Defensa Proactiva

El éxito de una estrategia moderna de ciberseguridad no se mide por la ausencia de incidentes, sino por la capacidad de anticiparlos, detectarlos y mitigarlos de forma eficaz. En este contexto, la adopción del Ciclo de Vida de la Inteligencia de Amenazas permite a las organizaciones desarrollar un enfoque proactivo, en el que la toma de decisiones se fundamenta en evidencia y datos del entorno real.

La transición hacia un modelo de defensa liderado por la inteligencia (intel-led defense) implica integrar estas capacidades en el funcionamiento operativo de la organización, alineando tecnología, procesos y personas. Al automatizar lo rutinario y potenciar el análisis especializado para escenarios complejos, las organizaciones pueden optimizar la respuesta y mejorar la capacidad de adaptación. Como resultado, las organizaciones fortalecen su resiliencia operativa y estratégica, incrementando su capacidad para hacer frente tanto a las amenazas actuales como a aquellas que puedan surgir en el futuro.