Autor: Pablo Burgos San Cristobal

1. Introducción: La Guerra Asimétrica en el Dominio Digital

En el ecosistema digital actual, la incertidumbre no es un fallo del sistema, es su estado natural. Además, el defensor se enfrenta a un «campo de batalla asimétrico» en el que el atacante solo necesita tener éxito una vez, mientras que el defensor debe ser perfecto siempre. En este escenario, la ventaja estratégica ya no reside en el volumen de herramientas de ciberseguridad, sino de la capacidad para procesar información, interpretarla correctamente y actuar antes que el adversario.Para afrontar este escenario, la ciberseguridad ha comenzado a mirar hacia una metodología nacida en las cabinas de los aviones de combate: el Ciclo OODA (Observar, Orientar, Decidir, Actuar). Este marco no es solo una secuencia de pasos, sino como una forma de diseñar procesos de ciberseguridad que sean más rápidos y adaptativos que el propio adversario.

2. Origen y fundamentos del ciclo OODA: El Legado de John Boyd

El origen del modelo OODA es una lección de maniobrabilidad sobre potencia bruta. El modelo fue desarrollado por el coronel John Boyd a partir de su análisis de los combates aéreos durante la Guerra de Corea. Boyd observó que los pilotos estadounidenses en los cazas F-86 Sabre lograban una tasa de derribo de 10 a 1 frente a los MIG-15, a pesar de que estos últimos eran técnicamente superiores en potencia y velocidad. La diferencia crítica no era la «máquina», sino la visibilidad superior de la cabina y la maniobrabilidad, lo que permitía a los pilotos procesar la realidad y ejecutar cambios de dirección más rápido que su oponente.

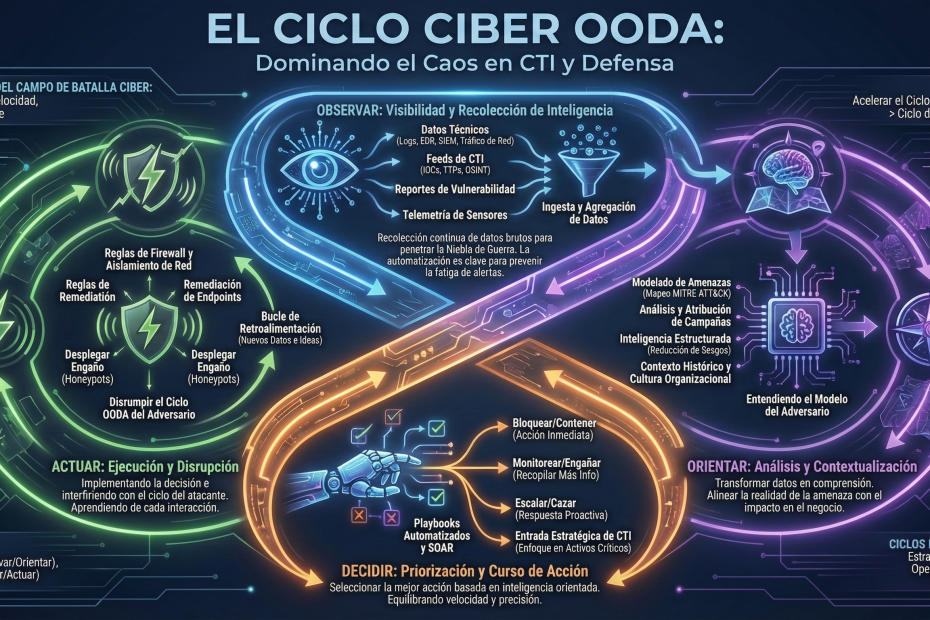

El ciclo OODA se compone de cuatro fases que funcionan como un proceso continuo y recursivo:

- Observar: recopilación de señales del entorno (telemetría técnica, inteligencia de adversarios y estado interno de los sistemas).

- Orientar: análisis e interpretación de los datos mediante modelos mentales, experiencia y contexto para construir una comprensión de la situación.

- Decidir: selección del curso de acción (COA) más adecuado entre varias alternativas.

- Actuar: ejecución de la decisión. Los resultados de la acción generan nueva información que reinicia el ciclo.

En ciberseguridad, estos bucles pueden existir en distintos niveles simultáneamente:

- táctico (automatización en EDR o SIEM),

- operativo (threat hunting),

- estratégico (gestión del riesgo o planificación de seguridad).

En ciberseguridad, tener la solución de seguridad más costosa es irrelevante si tu ciclo de decisión es más lento que el del atacante. El imperativo estratégico es claro: la victoria pertenece a quien opera en un ciclo más estrecho y efectivo.

3. Aplicación operativa del ciclo OODA en ciberseguridad

En el ámbito digital, la “niebla de guerra” se manifiesta como grandes volúmenes de datos, señales incompletas y falsos positivos.La ventaja defensiva surge cuando se generan cambios abruptos o inesperados en la postura de seguridad, lo que obliga al atacante a replantear constantemente su estrategia, estos cambios se conocen como fast transients. Un ejemplo es la integración del ciclo OODA con arquitecturas Zero Trust, si un atacante intenta realizar movimiento lateral y se encuentra con microsegmentación dinámica o controles de acceso adaptativos, el modelo mental del atacante deja de ser válido y debe reiniciar su propio ciclo de decisión. El objetivo no es solo acelerar el ciclo defensivo, sino introducir confusión y fricción cognitiva en el proceso de decisión del adversario.

La aplicación operativa del ciclo OODA en ciberseguridad podría ser:

3.1 Observar: Visibilidad Total y «Danger Management»

La observación en un SOC avanzado va más allá de la simple recolección de logs, el objetivo es detectar indicios tempranos de actividad dañina. Aquí aparece el concepto de Danger Management (Gestión de Peligro), que se centra en identificar cuándo un adversario está preparando un ataque, no solo en estimar probabilidades de riesgo.

Las fuentes principales incluyen:

- Inteligencia de amenazas (CTI): TTPs, patrones de ataque y señales de preparación de exfiltración.

- Telemetría técnica: Visibilidad en tiempo real mediante SIEM, EDR IDS o flujos de red.

- Vigilancia Externa: Monitorización de la Dark Web para detectar credenciales filtradas antes de que se conviertan en un incidente activo.

3.2 Orientar: Contexto, modelo de amenaza y análisis

La orientación es la fase más crítica del ciclo y consiste en transformar datos en conocimiento útil. Boyd describía este proceso como “destrucción y creación” y consiste en cuestionar los modelos mentales existentes y reconstruirlos a partir de la información observada. Por ejemplo, si se detecta tráfico periódico hacia una IP desconocida, la orientación debe evaluar la posibilidad de que se trate de una baliza de comando y control (C2), incluso si inicialmente parece un falso positivo.

Es aquí donde se mitigan los sesgos cognitivos o suposiciones para evitar que se bloqueen los análisis.

3.3 Decidir: Priorización y selección de cursos de acción

La toma de decisiones puede apoyarse en el modelo de proceso dual:

- Sistema 1 (rápido e intuitivo): Crucial en crisis, se basa en Playbooks y automatización para ejecutar respuestas inmediatas ante amenazas conocidas (ej. aislamiento automático de un host).

- Sistema 2 (Analítico/Metódico): Utilizado para incidentes complejos o decisiones estratégicas. Requiere evaluación humana y análisis del impacto en el negocio.

3.4 Actuar: ejecución y retroalimentación

Actuar no es solo bloquear, es maniobrar. Por ello, la respuesta debe incluir acciones de contención física (reglas de firewall, parches) y tácticas de contrainteligencia para influir en la percepción del atacante, como el despliegue de honeypots que alimenten datos erróneos a su fase de orientación. Cada acción debe ser medida para retroalimentar el siguiente bucle.

4. La Arquitectura Técnica CAESARS FE

Para transformar la teoría OODA en una capacidad técnica real, las organizaciones deben adoptar el marco CAESARS FE (Continuous Asset Evaluation, Situational Awareness, and Risk Scoring – Reference Architecture). Este modelo implementa el ciclo OODA en seis subsistemas:

- Presentación e Informes: interfaz para visualizar el estado de seguridad.

- Gestión de Contenido: Repositorio de políticas y normativas que sirven como línea base.

- Recopilación de datos: Sistema de agregación de telemetría y eventos.

- Análisis y Scoring: Es la pieza clave de la fase de Orientación y realiza el análisis de datos y la evaluación continua de la postura de seguridad.

- Gestor de Tareas: Es el controlador central de la fase de Actuación y el orquestador de respuestas automáticas o manuales, teniendo en cuenta el contexto anterior.

- Gestor de Consultas: Soporta la fase de Decisión, verificando si se requiere aprobación humana en decisiones críticas.

5. La Ciberinteligencia (CTI) como eje del ciclo

La Cyber Threat Intelligence (CTI) reduce la incertidumbre dentro del sistema y acelera el ciclo OODA. Actúa en tres niveles que corresponden a diferentes velocidades de ciclo:

- Táctico (Actuación Inmediata): Indicadores de Compromiso (IOCs) utilizados para bloqueo inmediato.

- Operacional (Orientación Avanzada): Análisis de TTPs para el diseño de estrategias de Threat Hunting.

- Estratégico (Decisión de Largo Alcance): Análisis del panorama de amenazas, actores estatales y tendencias que influyen en la planificación de seguridad.

6. Casos de Uso: El Ciclo OODA en Acción Técnica

Caso 1: Exfiltración de datos y ransomware

Un IDS detecta actividad sospechosa en un host crítico (observar).

La inteligencia correlaciona el tráfico con técnicas de preparación de exfiltración (orientar).

El analista evalúa el impacto potencial de exfiltración de la base de datos SQL (decidir). Se aíslan los sistemas afectados y se bloquea la comunicación con el C2 (actuar), rompiendo el ciclo del atacante antes del cifrado.

Caso 2: Gestión de Cibercrisis y Comunicación

En incidentes graves, el CISO debe mantener el avance operativo evitando la parálisis por análisis. Se toman decisiones rápidas basadas en la información disponible, asumiendo cierto margen de error pero manteniendo el control de la situación.

Caso 3: Inteligencia Comunitaria y Feedback

El intercambio de información entre organizaciones permite a un SOC anticipar ataques. Para ello, si se detecta un nuevo vector de ataque utilizado contra otra empresa del sector, se pueden ajustar los controles de acceso antes de que el atacante intente utilizar la misma técnica.

7. Limitaciones y Desafíos

El ciclo OODA, como cualquier otra metodología o proceso, se enfrenta a diversas limitaciones y desafíos que deben tenerse en cuenta. Como por ejemplo:

- Sesgos Cognitivos: Como por ejemplo interpretaciones erróneas durante la fase de orientación.

- Fricción Organizativa: Procesos burocráticos que exigen múltiples aprobaciones humanas que ralentizan la respuesta y que deberían ser automatizadas.

- Exceso de datos: Grandes volúmenes de información sin contexto que dificultan el análisis y bloquean la capacidad de orientar con precisión.

Además, el ciclo OODA no sustituye a marcos de cumplimiento como NIST o ISO 27001, sino que introduce una dimensión dinámica centrada en la velocidad de reacción.

8. Conclusiones y Recomendaciones

El Ciclo OODA es el marco mental imperativo para cualquier estrategia de ciberdefensa. Para alcanzar la madurez operativa, propongo las siguientes acciones:

- Implementación de CAESARS FE: Migrar de herramientas aisladas a una arquitectura integrada con un subsistema de Task Manager centralizado.

- Entrenamiento en «Destrucción y Creación»: Capacitar a los analistas en pensamiento crítico y dialéctico para romper modelos mentales obsoletos durante incidentes.

- Medición del Tempo: Establecer KPIs basados en la velocidad del ciclo completo y tiempo de maniobra sobre el atacante, no solo en MTTD (Tiempo Medio de Detección).

Actualmente, con el uso de la IA, la ventaja no depende exclusivamente de la tecnología disponible, sino de la capacidad de comprender el entorno y actuar con mayor rapidez que el atacante.