Autor: Pablo Burgos San Cristobal

En el actual contexto de guerra híbrida y profesionalización del cibercrimen, la ciberseguridad ha evolucionado desde un enfoque técnico hacia una disciplina orientada a la inteligencia. Ya que la detección de malware o de indicadores de compromiso por ejemplo, aunque necesaria, resulta insuficiente para comprender la amenaza real.

En este escenario, la Ciberinteligencia de Amenazas (CTI) se posiciona como una disciplina clave al integrar análisis técnico con contexto estratégico, permitiendo identificar no solo qué ocurre, sino quién está detrás, con qué motivación y bajo qué capacidades.

1. Taxonomía de Actores de Amenaza: Más allá del “quién”

En el contexto de la Ciberinteligencia de Amenazas, la clasificación de actores no debe entenderse como un modelo rígido ni excluyente, sino como un marco dinámico que evoluciona junto al propio ecosistema de amenazas. En la práctica, un mismo actor puede desplazarse entre categorías o combinar distintas motivaciones en función de sus objetivos y oportunidades. Por ejemplo, es cada vez más frecuente observar colaboraciones entre cibercriminales y estados, el uso del hacktivismo como mecanismo de cobertura para operaciones más sofisticadas, o incluso la externalización de capacidades ofensivas mediante cibermercenarios a sueldo.

A continuación, se presenta una taxonomía que refleja el ecosistema de amenazas:

2. El Laberinto de la Atribución: ¿Quién está detrás de un ciberataque?

La atribución en ciberseguridad es, probablemente, uno de los mayores retos a los que se enfrenta un analista. En esencia, consiste en intentar responder a una pregunta simple: ¿quién está detrás de un ciberataque? Sin embargo, en el ciberespacio esta cuestión rara vez tiene una respuesta fácil ni clara.

A diferencia de otros entornos, en el ciberespacio los atacantes operan a través de capas de ocultación (proxies, VPNs, redes Tor,…) que dificultan seguir el rastro real de la actividad. También, es habitual que utilicen infraestructuras previamente comprometidas de terceros, de modo que el ataque parece originarse desde una organización legítima que, en realidad, también es una víctima.

Además, hay que tener en cuenta que los actores más avanzados no solo buscan ocultarse, sino también confundir. Para ello un atacante puede desde dejar pistas en el código en un idioma concreto para simular un origen geográfico, hasta reutilizar herramientas, malware o servidores de comando y control asociados históricamente a otros grupos. Es lo que se conoce como “falsas banderas”, y el objetivo es desviar la atención del analista y condicionar la interpretación del incidente.

Por todo esto, la atribución no es un proceso exacto, no se trata de decir “ha sido este actor” con certeza absoluta, sino de construir una hipótesis basada en evidencias y contexto. En definitiva, más que encontrar una verdad absoluta, se trata de aproximarse a ella con el mayor rigor posible.

3. Identificación de Actores y el Desafío de la Nomenclatura en CTI

Uno de los aspectos más desconcertantes de la ciberinteligencia es comprobar que un mismo grupo de amenazas puede tener varios nombres distintos según la fuente. Esto es debido a cómo funciona la industria, cada compañía de seguridad analiza y rastrea clústeres de actividad de forma independiente, construyendo sus propias hipótesis de atribución y, por tanto, su propia nomenclatura. Pero existen varias convenciones ampliamente utilizadas:

Por un lado, la denominación APT (Advanced Persistent Threat) se ha consolidado como un estándar de facto en la industria, especialmente popularizada por Mandiant (ahora Google), donde los grupos se identifican mediante numeración (por ejemplo, APT28 o APT41). Pero en fases más tempranas de análisis, se emplea la etiqueta UNC (Unclassified), que hace referencia a clústeres aún en investigación y sin atribución confirmada; estos pueden evolucionar posteriormente a una designación APT cuando se consolida suficiente la evidencia.

Por su parte, Microsoft utiliza una nomenclatura basada en fenómenos meteorológicos. Los grupos en seguimiento inicial se identifican como Storm-XXXX, y a medida que se evidencia su afiliación, pasan a categorías como Typhoon (asociado a China), Blizzard (Rusia) o Sandstorm (Irán).

CrowdStrike, en cambio, opta por una clasificación más descriptiva basada en animales, donde Bear suele vincularse a actores rusos, Panda a chinos, Kitten a iraníes y Spider a grupos de cibercrimen, independientemente de su origen geográfico.

4. Evaluación de la Amenaza: De la Teoría a la Priorización

Un paso clave, y a menudo olvidado, es traducir todo el conocimiento sobre actores y atribución en decisiones operativas concretas. No se trata solo de entender quién ataca o cómo lo hace, sino de determinar si ese actor representa realmente una amenaza para la organización, y aquí es donde entra en juego la evaluación de amenazas como mecanismo de priorización.

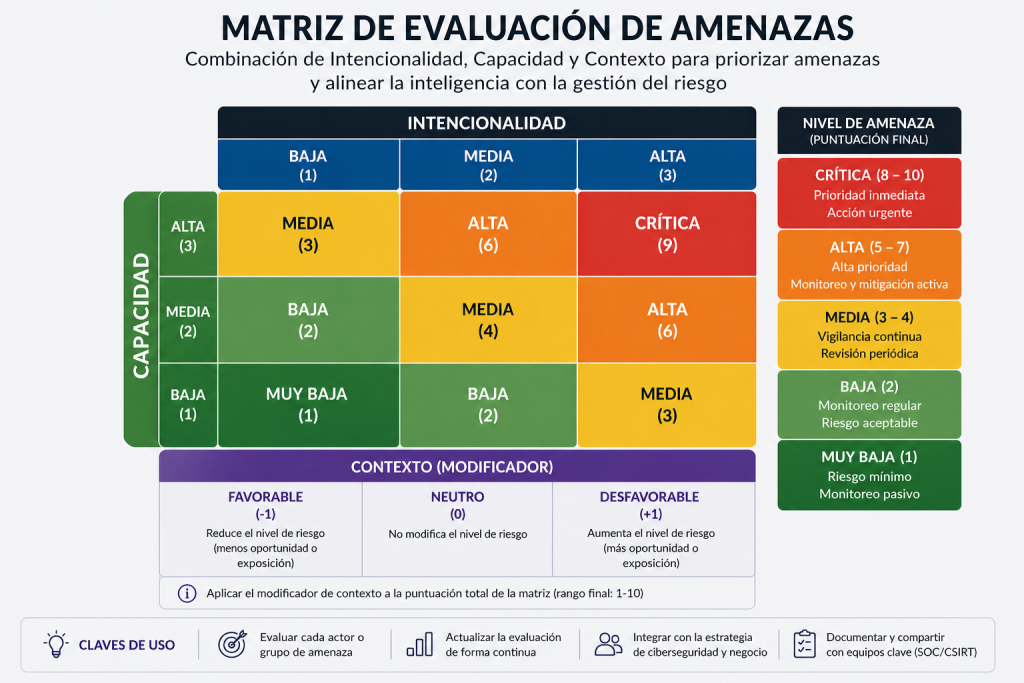

En términos prácticos, este proceso suele apoyarse en tres variables fundamentales:

- Intencionalidad: responde a por qué un adversario tendría interés en la organización (sector, ubicación geográfica, tipo de información o valor estratégico).

- Capacidad: evalúa si el actor dispone de los recursos técnicos, humanos y operativos necesarios para ejecutar el ataque.

- Contexto: incorpora factores adicionales como oportunidades temporales, nivel de exposición de la superficie de ataque o eventos externos que puedan actuar como facilitadores.

Este enfoque permite estructurar el análisis más allá de indicadores aislados. Por ejemplo, un grupo con alta capacidad pero baja intencionalidad puede no ser prioritario, mientras que un actor con motivación clara, aunque técnicamente menos sofisticado, puede representar un riesgo más inmediato. En este sentido, muchas organizaciones utilizan matrices de evaluación que combinan estos factores para clasificar amenazas y orientar la toma de decisiones, alineando la inteligencia con la gestión del riesgo.

Además, este tipo de análisis introduce elementos correctores que ayudan a evitar sesgos. No todos los actores avanzados son relevantes para todas las organizaciones, ni todas las campañas activas requieren la misma atención. La clave está en contextualizar la amenaza en función del negocio, priorizando aquello que realmente puede impactar en los activos críticos.

5. Conclusión: Convertir Inteligencia en Decisiones

En un entorno donde los adversarios son persistentes, adaptativos y, en muchos casos, organizados como verdaderas estructuras criminales, la ciberinteligencia se ha convertido en una necesidad operativa imprescindible para las organizaciones. Ya que actualmente es necesario comprender al adversario en su conjunto: quién es, qué busca, cómo opera y, sobre todo, si representa una amenaza real para la organización. Por ello, la evaluación de amenazas, basada en variables como la intencionalidad, la capacidad y el contexto, permite priorizar esfuerzos y alinear la inteligencia con la gestión del riesgo, evitando tanto la sobrecarga operativa como la dispersión de recursos.

Además, el punto crítico en ciberinteligencia está en dar el siguiente paso, transformar ese conocimiento en decisiones y acción efectiva. Ya que las organizaciones que integran la CTI en sus procesos (desde el SOC hasta la toma de decisiones estratégicas) no solo reaccionan mejor, sino que anticipan con mayor precisión.

Por todo ello, la pregunta ya no es si estás monitorizando amenazas, sino si estás entendiendo realmente cuáles importan.