Autor: Pablo Burgos San Cristobal

Por qué la amenaza no solo sobrevive, sino que prospera

1. Introducción: ¿Por qué el phishing sigue siendo tan eficaz en 2025?

El phishing, lejos de ser una reliquia del pasado, se ha consolidado como una de las tácticas de infiltración más eficaces en entornos corporativos. Hoy en día nos enfrentamos a campañas sofisticadas y personalizadas, diseñadas específicamente para eludir las pasarelas de correo y las herramientas de detección tradicionales. Además, la inteligencia artificial ha agravado la situación, democratizando la capacidad de crear ataques de spear phishing hiperpersonalizados a una escala antes inimaginable y permitiendo a los ciberdelincuentes lanzar miles de ataques a medida simultáneamente.

2. Definición y categorías de los ataques de phishing

El phishing es un intento de obtener información sensible (como nombres de usuario, contraseñas, cookies de sesión y detalles de tarjetas de crédito) haciéndose pasar por una entidad de confianza en una comunicación electrónica. Este tipo de ataques forman parte de una familia más amplia de ataques de ingeniería social, que manipulan la psicología humana para comprometer la seguridad.

Los principales tipos de phishing se pueden clasificar de la siguiente manera:

- Phishing genérico: El phishing genérico es el enfoque de «lanzamiento masivo», donde los atacantes envían mensajes genéricos a una gran cantidad de destinatarios con poca o ninguna personalización, con el objetivo de engañar a un pequeño porcentaje de un gran grupo. Debido a su naturaleza impersonal, es más fácil de detectar y tiene una tasa de éxito considerablemente más baja que los ataques dirigidos. Algunos ejemplos de phishing genérico son:

- Ofertas o promociones «irresistibles»: Falsas promesas de premios o descuentos que incitan a hacer clic en un enlace dañino.

- Alertas de seguridad falsas: Mensajes que advierten sobre una supuesta actividad sospechosa en una cuenta para que el usuario introduzca sus credenciales en una página falsa.

- Encuestas fraudulentas: Invitaciones a participar en encuestas a cambio de una recompensa, diseñadas para robar datos personales.

- Ataques dirigidos: A diferencia del enfoque masivo, el phishing dirigido es una operación quirúrgica que requiere investigación y personalización, lo que aumenta drásticamente su tasa de éxito.

- Spear-phishing: Es un ataque meticulosamente planificado contra un individuo u organización específica. Los atacantes investigan a sus objetivos en redes sociales, sitios web corporativos y bases de datos filtradas para crear pretextos convincentes. Suplantan a contactos de confianza (amigos, proveedores,…) y adaptan el mensaje para que sea relevante para la víctima, aumentando así la probabilidad de que esta confíe en el contenido.

- Whaling (Caza de Ballenas) y Fraude del CEO (BEC): Esta es una forma de spear-phishing que apunta a altos ejecutivos, directores financieros o cualquier persona con autoridad para realizar transferencias de fondos. Los atacantes suplantan la identidad de un CEO para ordenar a un empleado que realice un pago urgente a una cuenta controlada por ellos.

- Smishing y vishing: El phishing no se limita al correo electrónico, el smishing (phishing a través de SMS) utiliza mensajes de texto y el vishing (phishing por voz) emplea llamadas de voz para engañar a las víctimas. Un ejemplo de vishing es el ataque a Twitter en 2020, donde los atacantes se hicieron pasar por personal de TI en llamadas telefónicas y Engañaron a los empleados para que revelaran sus credenciales de acceso a las herramientas internas, lo que les permitió tomar el control de cuentas de alto perfil como las de Elon Musk y Barack Obama.

- Quishing: El quishing es una técnica de evasión cada vez más popular que utiliza códigos QR. Los atacantes utilizan enlaces dañinos en códigos QR dentro de correos electrónicos. Esta táctica es eficaz por dos razones: primero, los filtros de seguridad del correo electrónico a menudo no analizan el contenido de las imágenes, por lo que el QR pasa desapercibido. Y Segundo, los usuarios escanean el código con su móvil, donde es más difícil previsualizar la URL completa antes de acceder, llevándolos directamente a una página de phishing.

3. Panorama actual de amenazas: Kits, automatización e IA

El phishing moderno ha evolucionado hacia un modelo industrializado:

- Automatización: Los ciberdelincuentes utilizan herramientas automatizadas como los Algoritmos de Generación de Dominios (DGA) para crear miles de dominios de typosquatting a escala. Los sitios de phishing polimórficos cambian su apariencia y estructura para evadir la detección basada en firmas, mientras que redes de bots automatizados suplantan identidades en redes sociales para difundir enlaces dañinos y crear una ilusión de legitimidad.

- Phishing-as-a-Service (PhaaS): La dark web funciona como un mercado para el ciberdelito a través de plataformas PhaaS (Phishing-as-a-Service). Plataformas como «Tycoon2FA» ofrecen todo lo necesario para lanzar una campaña (plantillas de sitios web, scripts para recolección de datos y paneles de gestión de víctimas), lo que facilita el ciberdelito, haciéndolo accesible para actores con pocas habilidades técnicas.

- Inteligencia Artificial: La IA se utiliza para analizar perfiles de redes sociales, sitios web corporativos y datos filtrados para redactar mensajes hiperpersonalizados que imitan perfectamente el estilo de comunicación de una organización o individuo. La IA también puede generar cabeceras de correo convincentes para eludir filtros de spam e incluso sintetizar mensajes de voz realistas para ataques de vishing, haciendo que la suplantación sea casi indistinguible de la realidad.

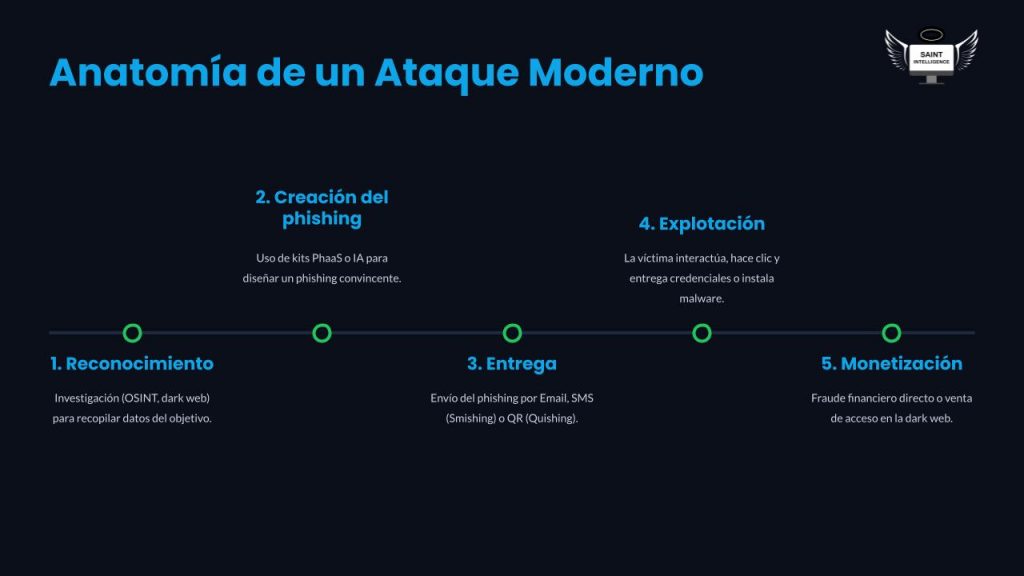

4. Anatomía de un ataque de phishing

El ciclo de vida de una campaña de phishing moderna sigue un patrón bien definido, desde la investigación inicial hasta la explotación final de los datos robados.

- Reconocimiento: El atacante investiga a sus objetivos utilizando fuentes abiertas (OSINT) como redes sociales y sitios corporativos, así como datos de brechas disponibles en la dark web, con el objetivo de recopilar información para personalizar el ataque.

- Creación del phishing: Utilizando un kit de PhaaS o herramientas de IA, el atacante diseña un correo electrónico, SMS o sitio web convincente. El phishing se basa en la investigación previa para parecer legítimo y está diseñado para eludir los filtros de spam y las defensas automatizadas.

- Entrega: El cebo se envía a la víctima a través de diversos canales, como correo electrónico, SMS (smishing), códigos QR (quishing) o incluso llamadas de voz (vishing).

- Explotación: La víctima interactúa con el phishing: Hace clic en un enlace que le dirige a una página de recolección de credenciales, abre un archivo adjunto que instala malware o proporciona información sensible por teléfono.

- Monetización: La información o el acceso robado se utiliza directamente para cometer fraudes financieros o se vende a otros actores en mercados de la dark web.

5. Mecanismos de evasión y sofisticación

Los atacantes emplean una variedad de técnicas avanzadas para asegurarse de que sus ataques lleguen a la bandeja de entrada y engañen tanto a los usuarios como a las herramientas de seguridad:

- Evasión basada en contenido:

- Archivos adjuntos dañinos: En lugar de enlaces, los atacantes adjuntan archivos SVG o HTML. Cuando un usuario los abre, se ejecutan localmente en el navegador, eludiendo así los filtros web y los análisis de reputación de dominios.

- Ocultación en códigos QR (Quishing): Como se mencionó anteriormente, los enlaces se ocultan dentro de imágenes de códigos QR. Los escáneres de correo no pueden «leer» la imagen, permitiendo que el enlace dañino pase sin ser detectado.

- Evasión basada en infraestructura:

- Redirección condicional y geotargeting: Los sitios de phishing modernos perfilan al visitante analizando su dirección IP, idioma, zona horaria y configuración del sistema. Solo si el perfil coincide con el del objetivo deseado se muestra la página de phishing, en caso contrario, el usuario es redirigido a un sitio legítimo para evitar sospechas por parte de los investigadores de seguridad. Esta inteligencia de evasión no se aplica manualmente, sino que está integrada en los kits de PhaaS, como por ejemplo Tycoon2FA, permitiendo a los atacantes automatizar la ofuscación a gran escala.

- Alojamiento en plataformas legítimas: Para aprovechar la reputación de servicios conocidos, los atacantes alojan sus páginas de phishing en plataformas de colaboración como Notion o clonan sitios como LinkedIn en dominios de terceros que han sido comprometidos. Esto hace que las listas negras y los filtros de reputación sean menos eficaces.

- Evasión basada en interacción:

- Uso de CAPTCHA: Para burlar a los escáneres automatizados que rastrean la web en busca de sitios dañinos, los atacantes colocan un desafío CAPTCHA al principio de la cadena de ataque. Solo un humano puede resolverlo, lo que retrasa la detección y asegura que la página de phishing solo se muestre a víctimas potenciales.

- Ataques de fatiga de MFA: Sabiendo que muchos usuarios están protegidos por la autenticación multifactor (MFA), los atacantes emplean una táctica de fuerza bruta psicológica. Bombardean al usuario con notificaciones push de MFA hasta que, por agotamiento, frustración o simple error, el usuario aprueba una solicitud fraudulenta, otorgando acceso al atacante.

6. Detección y Mitigación: Un enfoque de tres capas

Una defensa eficaz contra el phishing requiere una estrategia integral que combine tecnología, formación y procedimientos robustos.

- Controles técnicos:

- El uso de protocolos de autenticación de correo como DMARC, DKIM y SPF son fundamentales para verificar la identidad del remitente.

- La medida más efectiva es la adopción de autenticadores resistentes al phishing basados en el estándar FIDO2/WebAuthn (Passkeys). Su principal ventaja es que la credencial está vinculada criptográficamente a un dominio específico.

- Las soluciones de anti-Phishing en tiempo real (RTAP) utilizan IA y machine learning para analizar patrones y comportamientos, detectando amenazas nuevas y desconocidas que eluden las defensas tradicionales.

- Formación y concienciación del Personal:

- Es imprescindible realizar simulacros de phishing y programas de formación continua. Estos deben enseñar a los empleados a reconocer las técnicas psicológicas utilizadas por los atacantes, como la urgencia artificial, la creación de pretextos o las falsificaciones de voz o imagen.

- Gobernanza y procedimientos:

- Implementar políticas sólidas como el principio de mínimo privilegio garantiza que, incluso si una cuenta se ve comprometida, el daño sea limitado.

- Establecer procedimientos de verificación para solicitudes sensibles es crucial. Por ejemplo, cualquier solicitud de transferencia de fondos debe ser confirmada a través de un canal de comunicación secundario y verificado.

- Disponer de un plan de respuesta a incidentes bien definido, actualizado y ensayado permite una acción rápida y coordinada para contener una brecha y minimizar su impacto.

7. Conclusión

El phishing se ha transformado de un simple engaño a una amenaza industrializada, automatizada y potenciada por la inteligencia artificial. Por ello, la defensa debe ser igualmente adaptativa y multifacética, combinando tecnología avanzada, procesos de gobernanza sólidos y, sobre todo, un personal bien formado y atento. Por tanto, la pregunta que toda organización debe hacerse es: ¿estamos preparados para un mundo donde los ataques se lanzan en segundos y tienen éxito en minutos?